Mobile Threat Defense

Sicurezza unificata in tempo reale per utenti da remoto

Semplificare la sicurezza e garantirla sempre

dovunque e con qualsiasi modalità di connessione

Grazie alla nostra partnership con Wandera, siamo in grado di offrire una soluzione di sicurezza cloud unificata per gestire rischi e minacce verso gli endpoint mobile della tua azienda ottimizzando la gestione dei costi di traffico dati e implementando le policy aziendali per l’utilizzo delle applicazioni.

La Security Suite di soluzioni si compone di tre moduli:

- Threat Defense: per la prevenzione e protezione contro le minacce;

- Data Policy: per il controllo dei costi e l’applicazione delle policy di utilizzo dei dispositivi;

- Private Access: per l’abilitazione dell’accesso Zero-Trust da parte degli endpoint verso le applicazioni aziendali.

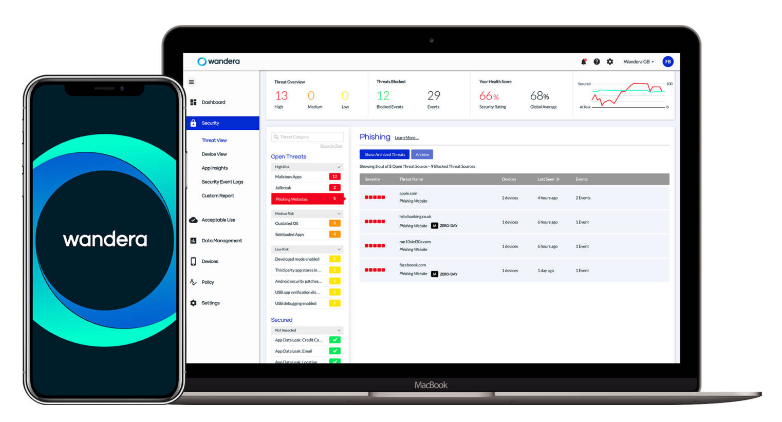

Threat Defense

- I dispositivi messi a disposizione ai vostri dipendenti sono non omogenei in termini di sistema operativo? (iOS, Android, Windows Phone)

- Utilizzate già una soluzione di MDM o avete un progetto di sicurezza IT in corso?

Allora la nostra soluzione di Threat Defense è quella giusta per la tua azienda.

La nostra Threat Defense Solution è una soluzione di sicurezza multi-livello utile a proteggere tutti gli endpoint e prevenire minacce interne al network grazie al Secure Access Layer di Wandera. Garantisce prevenzione e protezione contro potenziali attacchi di malware, MITM (Man-in-the-Middle), mobile phishing, data-breaching e spying.

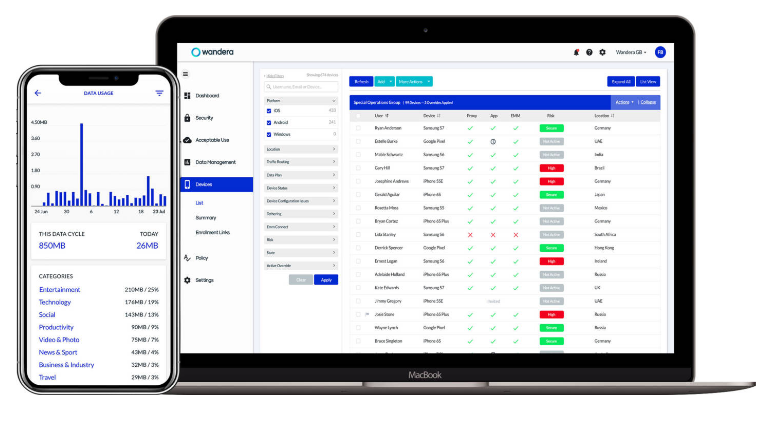

Data Policy

- Mettete a disposizione dei dipendenti dei dispositivi mobili aziendali?

- Utilizzate già una soluzione di Unified Endpoint Management (UEM)?

- A volte si verificano costi eccessivi dovuti allo sforare della tariffa dati da parte dei dipendenti?

- I dipendenti utilizzano i dati dei dispositivi aziendali come hotspot per altri dispositivi (es. laptop etc.)?

Allora la nostra soluzione di Data Policy è quella giusta per la tua azienda.

La nostra Data Policy Solution è indirizzata alle aziende che vogliono ottimizzare la gestione dei costi del traffico dati. Grazie al filtro dei contenuti e alle policy di limitazione del traffico e del roaming è in grado di prevenire costi eccessivi dovuti all’eccessivo utilizzo del dati dagli endpoint aziendali.

La soluzione è in grado inoltre di fornire in tempo reale dati e insights e aiuta ad eliminare la shadow IT.

Private Access

- I vostri dipendenti si connettono a reti non sicure come le reti pubbliche?

- I dipendenti utilizzano i dati dei dispositivi aziendali come hotspot per altri dispositivi (es. laptop etc.)?

- Siete alla ricerca di una soluzione in grado di determinare in modo intelligente e bloccare l’accesso alla rete aziendale ai dispositivi “pericolosi”?

Allora la nostra soluzione di Private Access è quella giusta per la tua azienda.

Private Access abilita l’accesso Zero-Trust per alle applicazioni aziendali da parte di utenti da remoto. Attraverso la strong authentication e a MI:RIAM (il nostro motore di ricerca intelligente per la rilevazione delle minacce), la soluzione è in grado di determinare quando un endpoint è compromesso o ad alto rischio di compromissione impedendo l’accesso ai dati aziendali.

Caratteristiche e unicità

Alcuni dei punti di forza comuni alle tre soluzioni che rendono la suite unica nel suo genere riguardano la facilità di implementazione, la compatibilità con tutti i sistemi operativi e la tutela della privacy degli utenti finali.

Facilità di implementazione e compatibilità

Le soluzioni della suite sono state pensate per essere complementari ai sistemi di Endpoint Management, MDM, EMM e UEM come MaaS360, WorkspaceOne, MobileIron o Intune. Tuttavia, non richiedono necessariamente la presenza di un Endpoint Management per l’effettivo deployment.

L’implementazione dei dispositivi può essere gestita interamente da una singola console in maniera agile e in tempi estremamente brevi anche per grandi flotte di dispositivi.

Le soluzioni sono compatibili con tutti i sistemi operativi in circolazione (iOS, Android e Windows 10).

Privacy per l’utente finale

Le soluzioni possono essere configurate utilizzando l’anonimizzazione e/o l’identificazione degli endpoint tramite pseudonimo per garantire la piena trasparenza e il rispetto della privacy dell’utente finale.

Inoltre, supporta tutti i modelli di ownership dei dispositivi:

- Modello BYOD (Bring Your Own Device)

- Modello COPE (Company Owned/Personally Enabled)

- Modello COBE (Company Owned/Business Only)

Partner

PPS e Wandera forniscono una soluzione di sicurezza cloud unificata per proteggere il nuovo modo di lavorare.

scopri di più

Richiedi una consulenza, siamo pronti a progettare insieme a te la migliore soluzione per far crescere il tuo business.

Contatti